Présentation

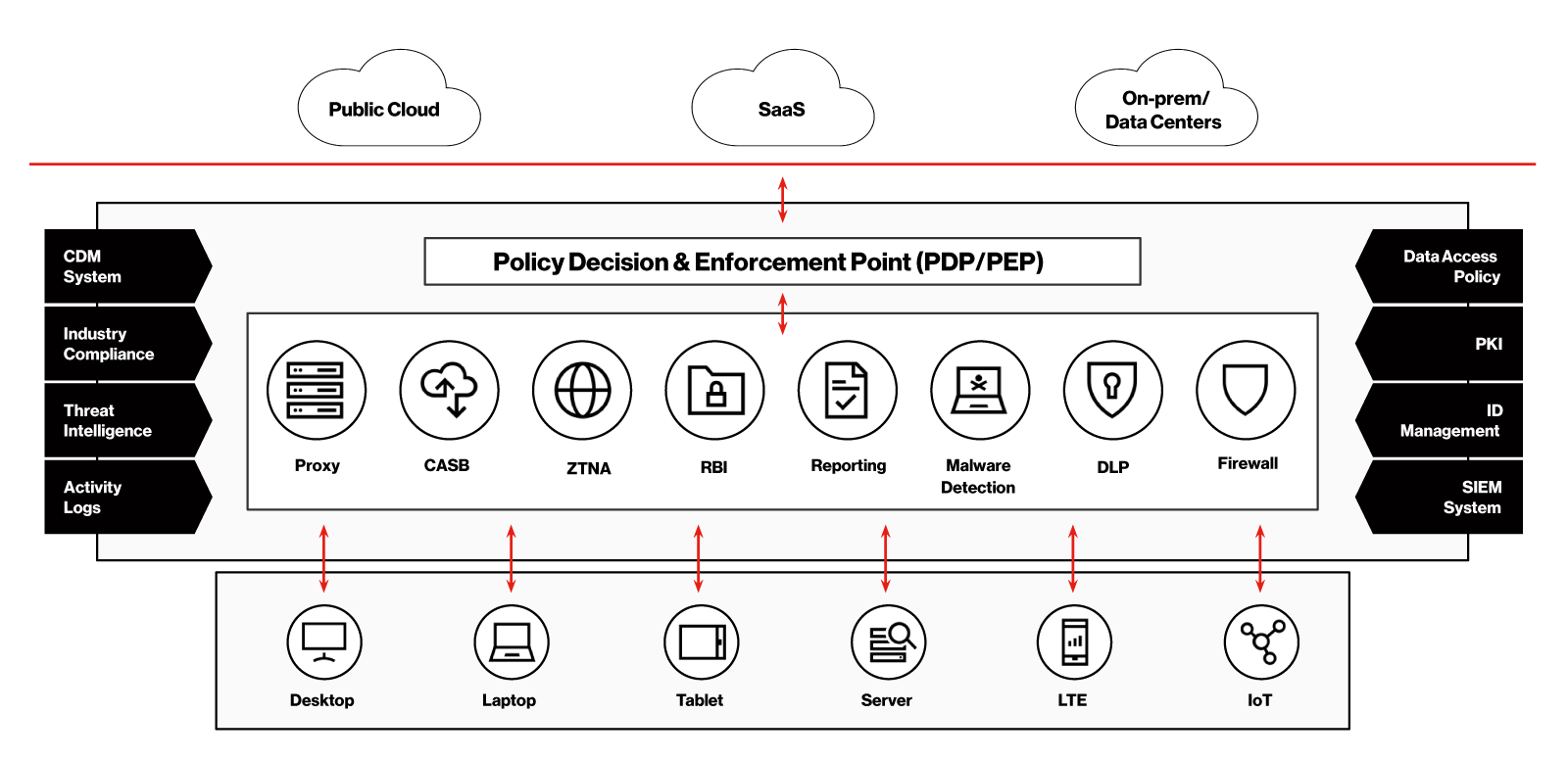

En plus de stopper les attaques contre les utilisateurs, les applications et les données, Zero Trust Dynamic Access sécurise les accès des utilisateurs de confiance, quel que soit leur lieu de connexion au réseau.

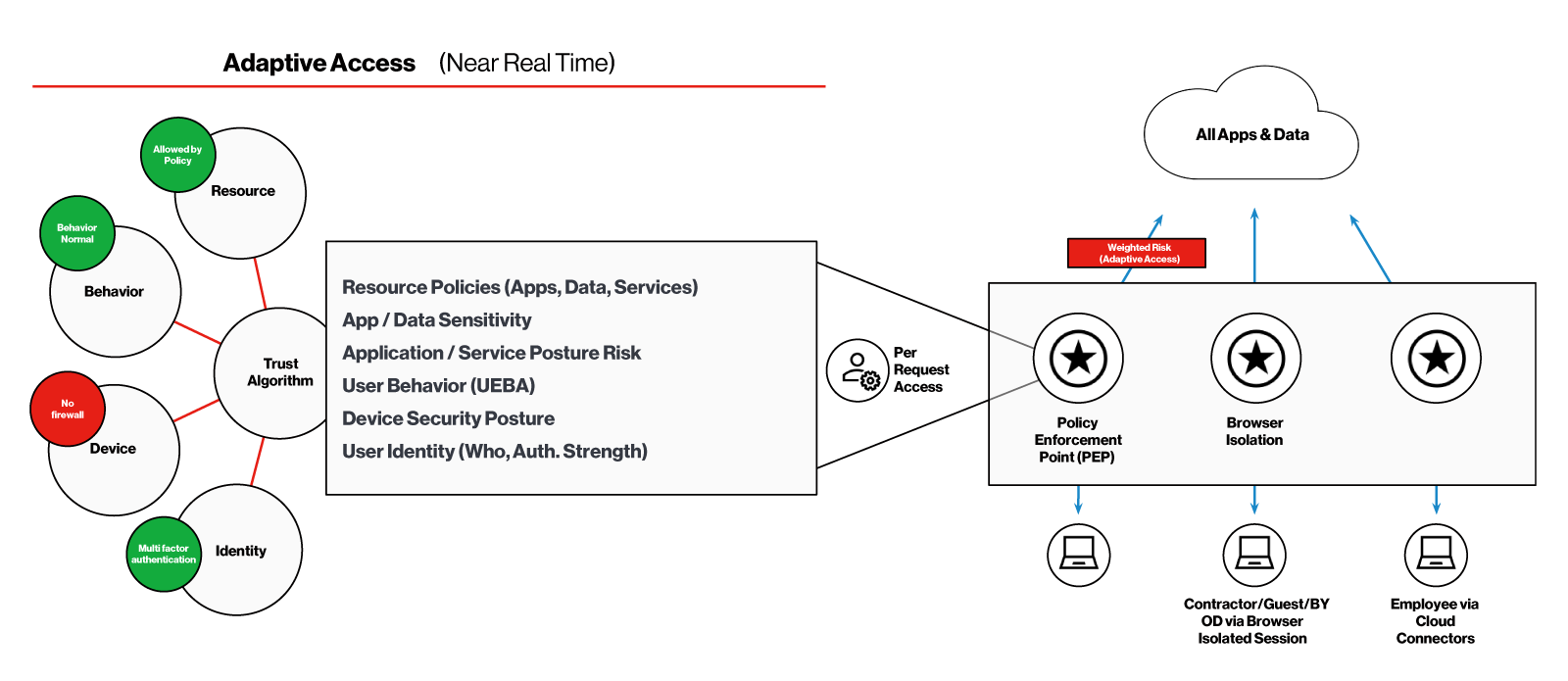

Zero Trust Dynamic Access inspecte automatiquement chaque transaction entre les utilisateurs et les assets protégés, pour n’autoriser et ne connecter que les ressources approuvées et jugées de confiance.

CASB (Cloud Access Security Broker), défense anti-malware et prévention des pertes de données : toutes ces fonctions agissent de concert pour minimiser les risques entre l’authentification d’un utilisateur et son accès aux données sensibles.

À ce titre, chaque requête individuelle fait l’objet d’une décision d’octroi, ou non, de l’accès aux applications sensibles sur la base de critères prédéterminés et de politiques d’accès basées sur les rôles. Ainsi, elle empêche les appareils identifiés comme infectés par un malware ou un ransomware d’accéder aux données et aux applications sensibles, réduisant considérablement les risques de sécurité.

Avantages

Fonctionnalités

Solution SSE

Connectez les utilisateurs et sécurisez leur accès aux ressources privées on-prem et aux applications cloud publiques, peu importe le lieu de connexion.

Inspection à 100 %

Gagnez en sérénité grâce à l’inspection intégrale du trafic transitant par la plateforme, quelle que soit sa source.

Conformité

Misez sur une plateforme edge Zero Trust répondant à la norme 800-207 du NIST (National Institute of Standards and Technology) et compatible avec le protocole IPv6.

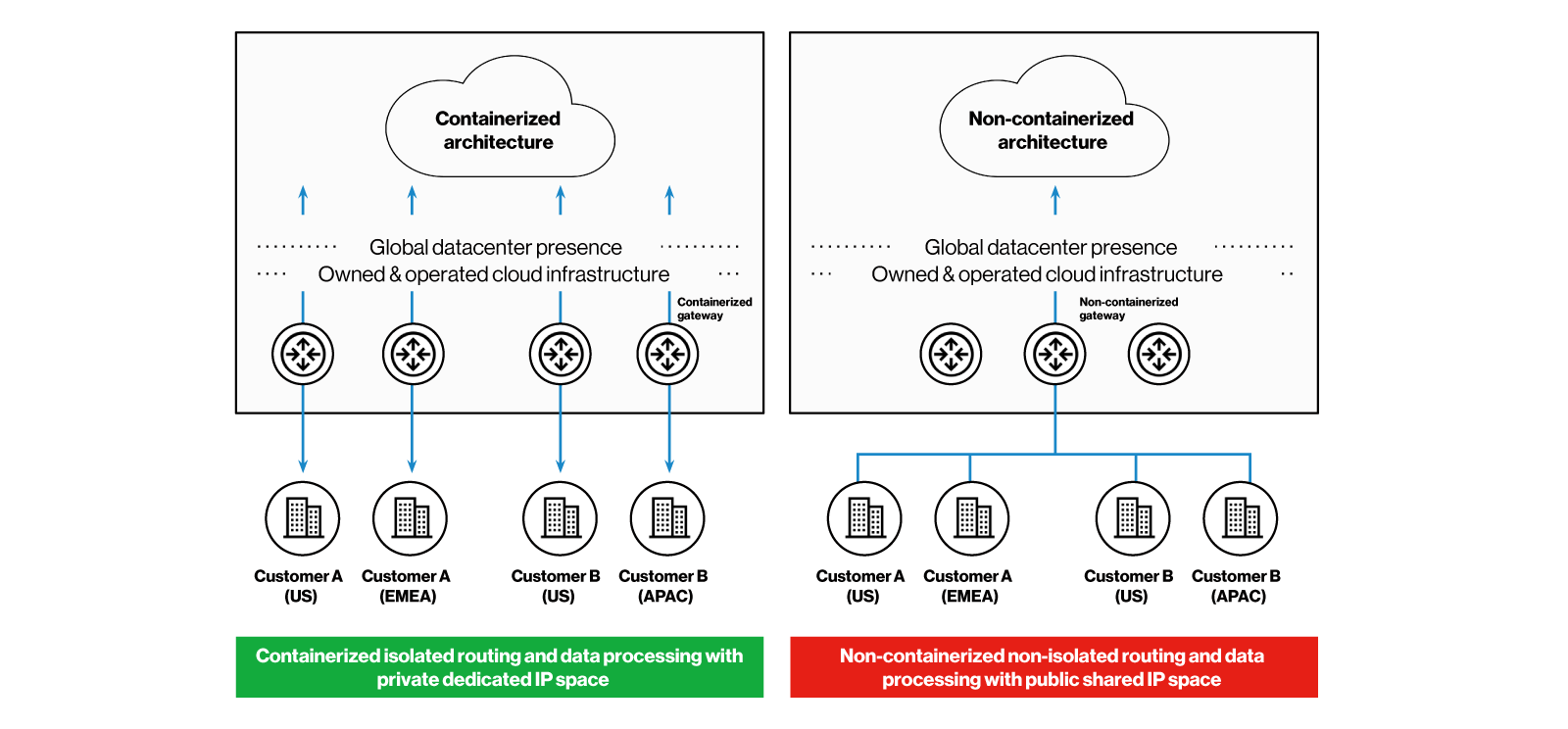

Containers non partagés

Boostez les performances, la sécurité et la conformité réglementaire grâce à une scalabilité à l’infini et à un espace d’adressage IP privé dédié, le tout sous-tendu par une architecture de containers non partagés.

Sur le même thème

Rapport Data Breach Investigations Report – DBIR – 2025 SC:

Les menaces ne cessent d’évoluer. C’est un fait. Explorez les dernières tendances cyber émanant de compromissions récentes pour mieux protéger votre entreprise contre les attaques.

Transformez votre sécurité avec la protection Zero Trust

Réduisez proactivement le niveau de risque sur vos ressources réseau par une implémentation progressive d’une architecture Zero Trust. Verizon vous accompagne dans votre adoption du Zero Trust et renforce votre équipe de sécurité avec la solution Zero Trust Dynamic Access.

Webinaire – Transformez votre sécurité avec la protection Zero Trust

Qu’est-ce que le Zero Trust ? Quels sont les avantages de ce type d’architecture ? Comment élaborer votre plan avec Verizon Zero Trust Dynamic Access ? Réponses dans ce webinaire.

Livre blanc Zero Trust pour les environnements IoT

Levez le voile sur les cybermenaces les plus courantes pour l’Internet des objets (IoT), les différents critères de catégorisation et les moyens de les neutraliser selon notre processus Zero Trust en quatre étapes.

Fiche technique Zero Trust Dynamic Access

Découvrez comment empêcher toute compromission des applications, données et services, tout en laissant les utilisateurs de confiance se connecter aux ressources protégées en toute sécurité.

FAQs

Le Zero Trust Network Access (ZTNA) améliore les performances et la latence pour tous les utilisateurs, même en télétravail. La solution permet de déterminer quelles applications sont accessibles par qui, tout en authentifiant les utilisateurs en continu pour renforcer la sécurité du réseau. En somme, le ZTNA joue le même rôle qu’un VPN, à la différence près qu’il fonctionne en permanence, sans log-in, pour une expérience utilisateur nettement supérieure.